Znów wykryto lukę w procesorach Intela

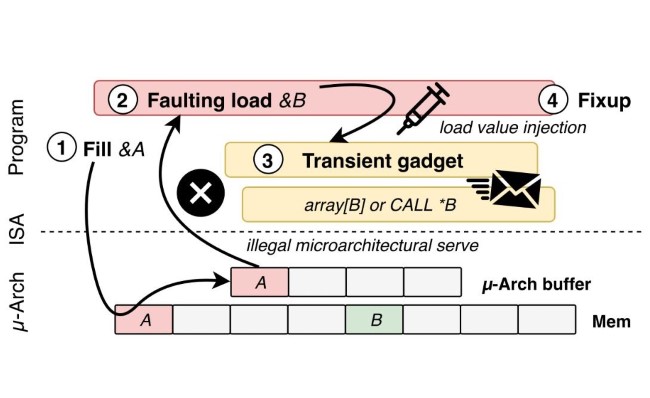

Specjaliści ds. zabezpieczeń wykryli nową, bardzo poważną lukę w zabezpieczeniach procesorów Intela ze wsparciem dla enklaw SGX (Software Guard eXtensions). Dzięki niej możliwe jest wykonywanie ataków typu LVI (Load Value Injection), polegających na wstrzykiwaniu określonych danych do pamięci wykorzystywanej przez oprogramowanie ofiary z użyciem buforów procesora. Nie da się co prawda w ten sposób wykonywać złośliwego kodu, ale sprawny haker może za pomocą podstawionych danych pozyskać dostęp do prawdziwych informacji, które powinny być dla niego niedostępne.

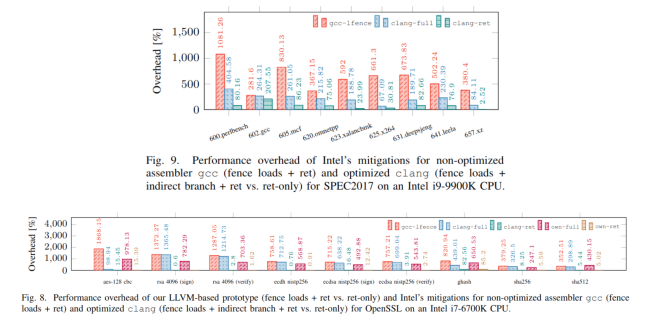

Ze względu na swoją specyfikę atak LVI jest określany jako odwrotność Meltdown. Niestety użytkownika nie chronią w tym przypadku mitygacje wprowadzone do tej pory i niezbędna będzie nowa porcja poprawek, a także wprowadzenie zmian w kompilatorach. Szacuje się, że w ekstremalnych przypadkach opisywana luka przyczyni się do nawet 19x spadku wydajności. Mowa tu oczywiście o tych rozwiązaniach, które korzystają z SGX, a więc przede wszystkim o aplikacjach klientów biznesowych Intela.

Nowa podatność została oznaczona przez Intela jako CVE-2020-0551 i Intel-SA-00334, a sam producent obiecał jak najszybciej przygotować odpowiednią łatkę, zaznaczając przy tym, że odkryty błąd jest bardzo trudny do wykorzystania i niepraktyczny.

Jeśli chodzi o listę dotkniętych opisywanym błędem procesorów, to jest ona długa i obejmuje wszystkie układy z rdzeniami Sandy Bridge, Ivy Bridge, Haswell, Broadwell, Skylake, Kaby Lake/Coffee Lake/Coffee Lake-R, Amber Lake Y, Whiskey Lake, Ice Lake, Comet Lake oraz ich pochodne, w tym wersje E (np. Broadwell-E).